Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Hierbei handelt es sich um das Enterprise Lizenzbundle. Dieses Bundle kann auf eine vorhandenen Hardware gebucht werden.

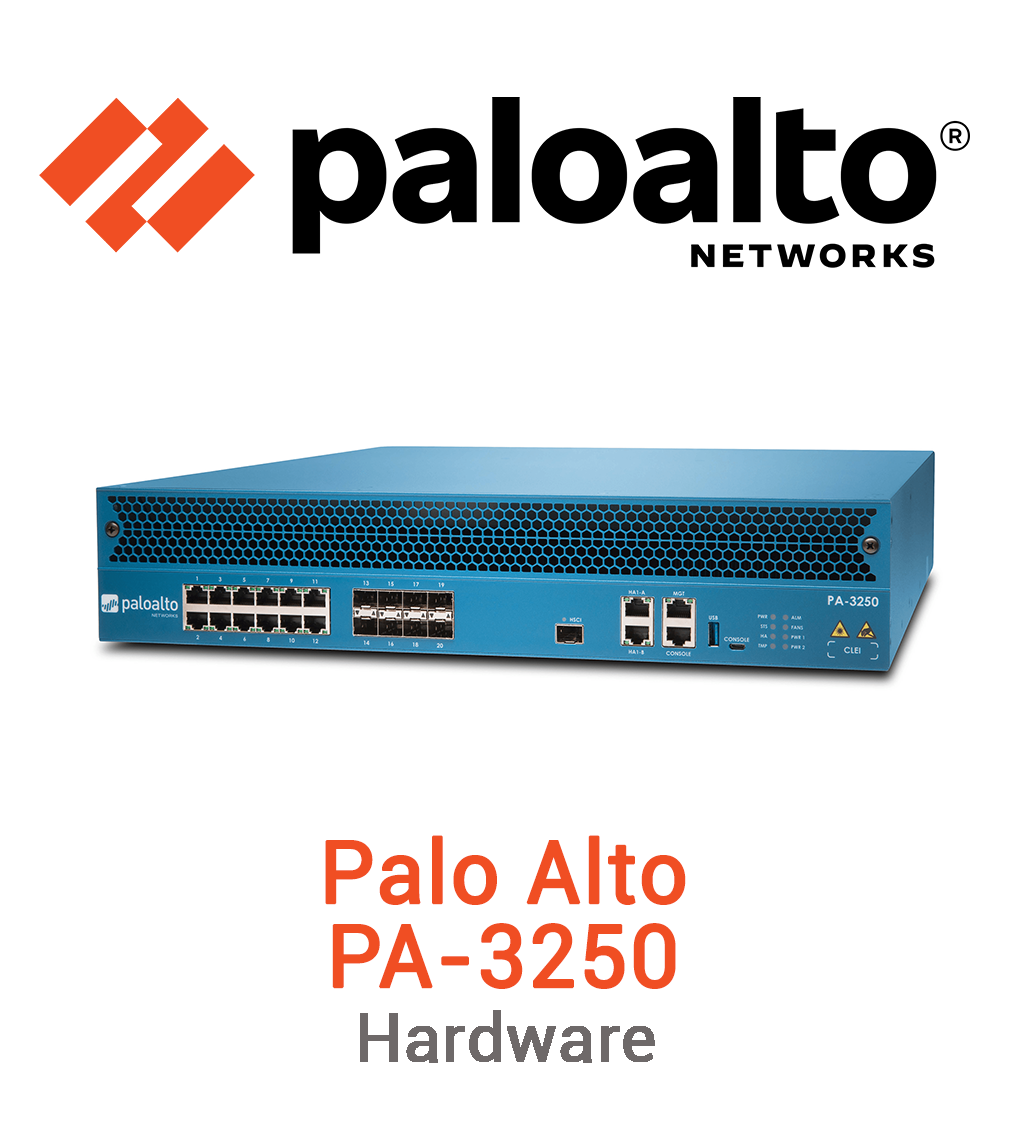

Die ML-gestützten Next-Generation Firewalls (NGFW) der PA-3200 Series, bestehend aus der PA-3220, PA-3250 und PA-3260, werden über PAN-OS® gesteuert, das den gesamten Datenverkehr, einschließlich Anwendungen, Bedrohungen und Inhalten, nativ klassifiziert und dann diesen Datenverkehr unabhängig von Standort oder Gerätetyp dem jeweiligen Benutzer zuordnet. Die Anwendung, der Inhalt und der Benutzer – d. h. die für Ihre Betriebsabläufe wesentlichen Ressourcen – werden anschließend als Basis für Ihre Sicherheitsleitlinien genutzt, um den Sicherheitsstatus zu erhöhen und die Reaktionszeiten bei Zwischenfällen zu reduzieren.

In Unternehmen gibt es heute dreimal so viele vernetzte IoT-Geräte wie Nutzer.1 Unternehmen benötigen diese Geräte, um ihr Geschäft zu ermöglichen, können ihnen aber nicht vertrauen. Vernetzte Geräte stellen ein immenses Cybersecurity-Risiko dar, da sie anfällig sind, nicht gesehen und nicht verändert werden. Tatsächlich sind 57 % dieser Geräte, die oft mit ihren eigenen Schwachstellen ausgeliefert werden, anfällig für Angriffe mit mittlerem oder hohem Schweregrad. Besonders besorgniserregend ist es, wenn sie mit dem Netzwerk verbunden sind und ungehinderten Zugang haben. Sicherheitsteams, die nur selten in die Beschaffung involviert sind, finden es äußerst schwierig, diese Geräte abzusichern, da sie unglaublich vielfältig sind, lange Lebenszyklen haben und von den traditionellen Sicherheitskontrollen nicht abgedeckt werden.

Der Support bei Palo Alto ist obligatorisch. Es kann keine Firewall ohne Support betrieben werden

Das Palo Alto Professional Bundle ist eine umfassende Sicherheitslösung, um Unternehmen eine erstklassige Cyberabwehr zu bieten. Das Bundle umfasst eine Reihe von fortschrittlichen Sicherheitsfunktionen, darunter Malwareschutz, Adv. Threat Prevention, URL Filtering, DNS Security, SD-WAN und Premium Support.

Jahrelang haben Unternehmen versucht, alle ihre Anwendungen, Daten und Geräte in verwalteten Umgebungen unterzubringen, um sich mehr Transparenz und Kontrolle über Risiken zu verschaffen.

PAN-OS SD-WAN ermöglicht Ihnen die einfache Einführung einer End-to-End-SD-WAN-Architektur mit nativ integrierter, erstklassiger Sicherheit und Konnektivität.

Die Angreifer von heute haben leichten Zugang zu Cloud-Skalen, legitimer Infrastruktur und maschinellem Lernen, um schnell ausweichende bösartige Dateien an Endbenutzer zu verteilen. Siloisierte Sicherheitstools können einfach nicht mit der heutigen Malware mithalten, die sich mit einer Geschwindigkeit von 1.000 neuen Bedrohungen alle fünf Minuten verbreitet, wobei in den folgenden fünf Minuten bis zu 10.000 Varianten gesehen werden.

Die zunehmende Anzahl an gut getarnten und automatisierten Angriffen hat sich zu einem der größten Sorgenkinder für Netzwerksicherheitsteams entwickelt. Moderne Hacker haben Zugang zu ausgefeilten Tools, verwenden kriminell ausgerichtete As-a-Service-Modelle und missbrauchen Versionen gängiger Red-Team-Lösungen – und richten daher mit langfristig ausgelegten und sorgfältig verschleierten Angriffen schneller mehr Schaden an. Cyberattacken, die das leicht zugängliche und hochgradig anpassbare Penetrationstesttool Cobalt Strike nutzen, haben im Vergleich zum Vorjahr um 73 Prozent zugenommen. Und das ist nur der Anfang einer neuen Welle gut getarnter Angriffe, denen Unternehmen heute ausgesetzt sind.1 Auch Verschlüsselungsverfahren werden von böswilligen Akteuren genutzt, um herkömmliche Sicherheitsmaßnahmen zu umgehen. Studien zeigen, dass Malware mittlerweile hauptsächlich über verschlüsselte Verbindungen eingeschleust wird.2 Die Netzwerksicherheit muss mit diesen Entwicklungen Schritt halten, um gut getarnten und unbekannten Bedrohungen Einhalt zu gebieten.

Die zunehmende Anzahl an gut getarnten und automatisierten Angriffen hat sich zu einem der größten Sorgenkinder für Netzwerksicherheitsteams entwickelt. Moderne Hacker haben Zugang zu ausgefeilten Tools, verwenden kriminell ausgerichtete As-a-Service-Modelle und missbrauchen Versionen gängiger Red-Team-Lösungen – und richten daher mit langfristig ausgelegten und sorgfältig verschleierten Angriffen schneller mehr Schaden an. Cyberattacken, die das leicht zugängliche und hochgradig anpassbare Penetrationstesttool Cobalt Strike nutzen, haben im Vergleich zum Vorjahr um 73 Prozent zugenommen. Und das ist nur der Anfang einer neuen Welle gut getarnter Angriffe, denen Unternehmen heute ausgesetzt sind.1 Auch Verschlüsselungsverfahren werden von böswilligen Akteuren genutzt, um herkömmliche Sicherheitsmaßnahmen zu umgehen. Studien zeigen, dass Malware mittlerweile hauptsächlich über verschlüsselte Verbindungen eingeschleust wird.2 Die Netzwerksicherheit muss mit diesen Entwicklungen Schritt halten, um gut getarnten und unbekannten Bedrohungen Einhalt zu gebieten.

Die ML-gestützten Next-Generation Firewalls (NGFW) der PA-3200 Series, bestehend aus der PA-3220, PA-3250 und PA-3260, werden über PAN-OS® gesteuert, das den gesamten Datenverkehr, einschließlich Anwendungen, Bedrohungen und Inhalten, nativ klassifiziert und dann diesen Datenverkehr unabhängig von Standort oder Gerätetyp dem jeweiligen Benutzer zuordnet. Die Anwendung, der Inhalt und der Benutzer – d. h. die für Ihre Betriebsabläufe wesentlichen Ressourcen – werden anschließend als Basis für Ihre Sicherheitsleitlinien genutzt, um den Sicherheitsstatus zu erhöhen und die Reaktionszeiten bei Zwischenfällen zu reduzieren.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.

Das DNS (Domain Name System) dient Angreifern häufig als Einfallstor. Aufgrund der weiten Verbreitung und des hohen Datenverkehrsaufkommens fällt es den Angreifern leicht, ihre Aktivitäten zu verbergen. Die Bedrohungsforscher der Unit 42 von Palo Alto Networks haben festgestellt, dass 80 Prozent der Malwarevarianten DNS zur Einleitung von Command-and-Control-(C2-)Aktivitäten verwenden. Angreifer missbrauchen das DNS bei verschiedenen Methoden zum Einschleusen von Malware und Ausschleusen von Daten. Sicherheitsteams fehlt oft der Einblick in diese Prozesse. Daher können sie auch keine effektiven Abwehrmaßnahmen ergreifen. Die aktuellen Ansätze vernachlässigen die Automatisierung, überschwemmen die Teams oft regelrecht mit unkoordinierten Daten aus diversen Punktlösungen oder erfordern Änderungen der DNS-Infrastruktur, die nicht nur leicht umgangen werden können, sondern auch eine kontinuierliche Pflege erfordern. Es wird höchste Zeit, den DNS-Datenverkehr wieder unter Kontrolle zu bringen.